數以千計的 QNAP NAS 設備被DeadBolt勒索軟件攻擊 (CVE-2022-27593)

數以千計的 QNAP NAS 設備被DeadBolt勒索軟件攻擊 (CVE-2022-27593)

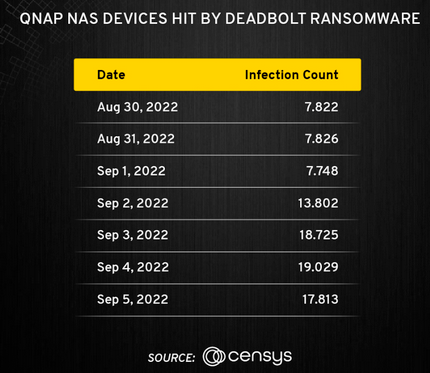

QNAP 系統提供了更多(duō)有(yǒu)關針對其網絡儲存 (NAS) 設備用(yòng)戶的最新(xīn) DeadBolt 勒索軟件活動,以及攻擊者正在利用(yòng)的漏洞 (CVE-2022-27593)。

關于 CVE-2022-27593

CVE-2022-27593 之所以存在,是因為(wèi)外部控制的引用(yòng)解析為(wèi)預期控制範圍之外的資源,并影響廣泛使用(yòng)的照片站應用(yòng)程序。

該漏洞允許攻擊者修改系統文(wén)件,并最終安(ān)裝(zhuāng)和部署勒索軟件。

根據其在國(guó)家漏洞數據庫中(zhōng)的記錄,該漏洞可(kě)以被未經身份驗證的遠(yuǎn)程攻擊者利用(yòng),而無需任何用(yòng)戶交互。此外,攻擊複雜度也很(hěn)低。

安(ān)全研究員雅各布·貝恩斯(Jacob Baines)在EringerKB數據庫/公(gōng)共論壇上發表了一篇文(wén)章,詳細介紹了他(tā)們對 QNAP 提供的照片站補丁的分(fēn)析,并深入了解了 CVE-2022-27593 的一些特殊性。

“不存在公(gōng)共漏洞利用(yòng)代碼,盡管這篇文(wén)章将引入我們認為(wèi)是漏洞利用(yòng)的基礎,”他(tā)寫道,并指出發布的信息可(kě)能(néng)足以編寫簽名(míng)和檢測其漏洞。

QNAP的建議

正如 QNAP 所說,他(tā)們的産(chǎn)品安(ān)全事件響應小(xiǎo)組 (PSIRT) 于 2022 年 9 月 3 日收到了有(yǒu)關攻擊的首批報告。該公(gōng)司在同一天發布了一個補丁,并發布了安(ān)全公(gōng)告,敦促用(yòng)戶實施該補丁并采取防禦措施。

相關新(xīn)聞

-

>數以千計的 QNAP NAS 設備被DeadBolt勒索軟件攻擊 (CVE-2022-27593)

-

>IPguard發布新(xīn)版本4.51.113.0

-

>什麽是數據工(gōng)程師?

-

>IPguard發布新(xīn)版本4.61.123.0

-

>祝賀我司續簽IPguard鑽石代理(lǐ)(最高級)

-

>IPguard發布新(xīn)版本4.54.818.0

-

>GitLab的Critical RCE bug已修補,請盡快更新(xīn)!(CVE-2022-2884)

-

>屏幕水印技(jì )術有(yǒu)哪些表現形态

-

>IPguard發布新(xīn)版本4.53.613.0

-

>修複Atlassian Bitbucket服務(wù)器和數據中(zhōng)心中(zhōng)的關鍵漏洞!(CVE-2022-36804)